Im Internet macht die Nachricht die Runde, dass Pegasus von der Zentralen Antikorruptionsbehörde gekauft wurde. Was ist die berühmte Pegasus und warum haben alle so viel Angst vor ihr? Ist die CBA tatsächlich im Besitz des Pegasus? Ist er rechtmäßig? Werfen Sie einen Blick auf den folgenden Artikel.

Pegasus – was ist das?

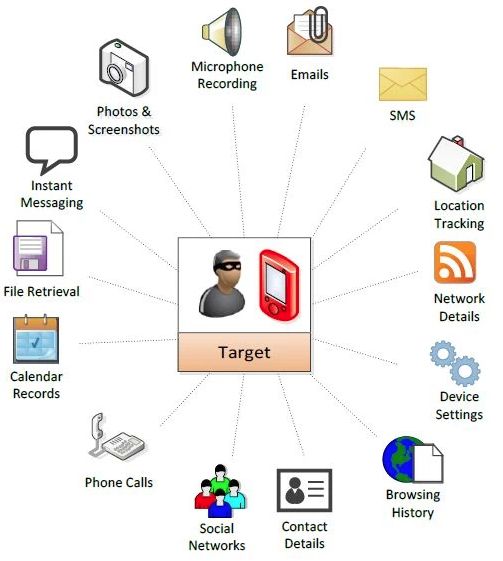

Es handelt sich um eine israelische Softwareanwendung, die für Spionagezwecke entwickelt wurde. Es handelt sich jedoch nicht um irgendeine Anwendung, sondern um ein Programm von Weltklasse, das wirklich eine Menge kann. Pegasus ist in der Lage, Daten aus Telefonen auszulesen, Gespräche aufzuzeichnen und sogar Personen durch die Kameras verschiedener Geräte zu beobachten. Es kann also zur Überwachung eingesetzt werden – und genau davor haben die Menschen Angst.

In der offiziellen Pegasus-Bedienungsanleitung ist zu lesen:

„Pegasus ist die weltweit führende Cyber-Intelligence-Lösung, die es Strafverfolgungsbehörden und Geheimdiensten ermöglicht, aus der Ferne und im Verborgenen wertvolle Informationen von praktisch jedem mobilen Gerät zu erhalten. Diese bahnbrechende Lösung wurde von Elite-Geheimdienstveteranen entwickelt, um Regierungen eine Möglichkeit zu bieten, das Problem des Abfangens von Nachrichten auf dem heutigen hochdynamischen Cyber-Schlachtfeld zu lösen. Durch die Erfassung neuartiger Informationen von mobilen Geräten füllt Pegasus eine bedeutende Technologielücke, um die genauesten und vollständigsten Informationen für Ihre Operationen zu liefern.“

Vollständiges Handbuch hier: https://www.documentcloud.org/documents/4599753-NSO-Pegasus.html

Wer hat Pegasus entwickelt?

Die Software wurde von dem israelischen Unternehmen NSO Group entwickelt, das bis vor einiger Zeit seine Aktivitäten im Verborgenen hielt. Heute wird ihre Arbeit jedoch zunehmend von den Regierungen verschiedener Länder anerkannt. Das Unternehmen selbst bewirbt die Anwendung als notwendig und nützlich im Kampf gegen den Terrorismus und andere illegale Unternehmen wie Drogenbanden, Kinderhandel usw.

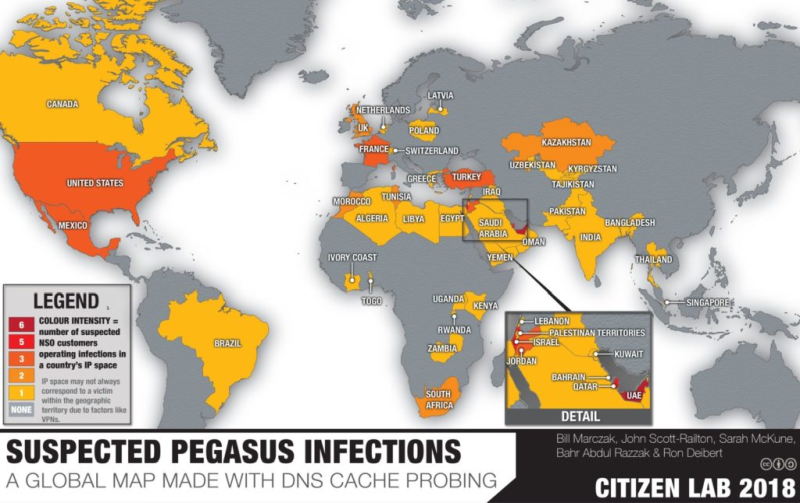

Welche Länder haben Zugang?

Der Verkauf von Pegasus außerhalb Israels (und damit an die CBA) muss jedes Mal vom Verteidigungsministerium des Landes genehmigt werden. Es ist bereits bekannt, dass Pegasus mehrfach in den Nahen Osten verkauft wurde, unter anderem nach Saudi-Arabien, Marokko und in die Vereinigten Arabischen Emirate. Seit einiger Zeit zeichnet sich jedoch ab, dass auch in Europa Spuren von Pegasus verwendet werden. Gerüchten zufolge sollen auch in Polen Beweise für den Einsatz des Systems gefunden werden. Pegasus – CBA? Es ist allgemein bekannt, dass den Sicherheitsdiensten verschiedene Überwachungsinstrumente und -technologien zur Verfügung stehen.

Wer hat Angst vor Pegasus?

Jeder hat Angst vor Pegasus, obwohl das eigentlich nicht sein müsste. Schließlich würden die Dienste ein so prestigeträchtiges Programm nicht nutzen, um unschuldige Gespräche zu verfolgen oder in die Wohnungen der Bürger zu spähen. Vielmehr sollten diejenigen, die etwas zu verbergen haben, vor Angst zittern. Kriminelle würden dank Pegasus von den Behörden enttarnt, was die Sicherheit des Landes erhöhen könnte. Die Öffentlichkeit befürchtet jedoch, dass die Software in unangemessener Weise eingesetzt wird, d. h. zur Überwachung aller Bürger.

Wie funktioniert die Software?

Die Nachricht von der möglichen Überwachung durch Pegasus wurde von Informatikern, die in Kanada, in Toronto, arbeiten, bekannt gemacht. Sie hatten nämlich ein in das System integriertes Werkzeug entdeckt, das genau zu diesem Zweck eingesetzt werden kann. Die erschreckenden Informationen gingen um die Welt, und mit ihnen die Bedienungsanleitung der Software. Es stellte sich heraus, dass Pegasus aus der Ferne auf jedem Smartphone installiert werden kann, ohne dass der Besitzer davon weiß. Darüber hinaus ist es in der Lage, sich automatisch aus dem Telefon zu entfernen und alle Spuren seiner Anwesenheit zu beseitigen, wenn die Möglichkeit besteht, dass es entdeckt wurde. Es kann auf alles zugreifen, was es auf dem Gerät findet – E-Mails, Nachrichten, Fotos, Konten in sozialen Medien, Programme, Dokumente usw. usw. Pegasus ermöglicht es auch, die Einstellungen eines „befallenen“ Telefons zu ändern, es zu verwanzen und sich sogar in die Kamera zu hacken und den Smartphone-Besitzer auszuspähen.

Viel braucht er nicht…

Pegasus erfordert offensichtlich ein hohes Maß an Wissen und Erfahrung von der Person, die es benutzt. Um es auszuführen und aus der Ferne auf Geräten zu installieren, benötigt man außerdem Computer, die über Algorithmen verfügen, mit denen sich die Sicherheit knacken lässt. Das ist jedoch nicht viel für eine so leistungsstarke Software und Fähigkeiten wie die von CBA.

Pegasus in Polen?

Vor einigen Tagen hat die Analyse und Überwachung des Internets leider gezeigt, dass Pegasus auch in unserem Land im Einsatz ist. Zumindest behaupten dies dieselben Informatiker aus Kanada, die seine Überwachungsfähigkeit entdeckt haben. Mitarbeiter des Unternehmens CitizenLab erklärten, das System sei in den Händen eines der polnischen Dienste gelandet, weil sie seine Aktivitäten in Polen entdeckt hatten (ein Beweis dafür war, dass der Betreiber der Software einen Website-Namen mit der Endung ‚.pl‘ hatte). Es wurde jedoch schnell festgestellt, welche Dienste die Pegasus-Lizenz erworben hatten, und alles deutet auf die CBA hin, die dafür Mittel aus einem Zuschuss des Crime Victims Assistance Fund verwendete. Wie kam es zu diesem Verdacht? Nun, dank einer NIK-Prüfung kam ans Licht, dass es die CBA war, die bis zu 25 Millionen polnische Zloty aus öffentlichen Mitteln für den Erwerb von, ich zitiere, „speziellen technologischen Mitteln zur Aufdeckung und Verhütung von Verbrechen“ erhalten hat.

Ist der Einsatz von Pegasus legal?

Es stellt sich heraus, dass die Software möglicherweise illegal ist, wenn es um die Möglichkeit der Überwachung von Bürgern geht. Aus diesem Grund wurde das für ihre Entwicklung verantwortliche Unternehmen, die NSO Group, kürzlich (2019) von Menschenrechtsorganisationen verklagt. Ihre Bedingungen sind klar – sie wollen, dass der Verkauf von Pegasus im Ausland verboten wird. Die Organisationen berufen sich auf die mehrfache Verfolgung von Geräten, die Aktivisten und Journalisten gehören. Solche Vorfälle stellen ihrer Meinung nach eine klare Verletzung der grundlegenden Menschenrechte dar.

Haben die CBA und Pegasus etwas gemeinsam? Hat die CBA Pegasus gekauft? Handeln die polnischen Dienste im Einklang mit dem Gesetz? Niemand gibt offiziell zu, dass die Zentrale Antikorruptionsbehörde das System tatsächlich gekauft hat. Die Behörde selbst bestreitet vehement, dass dies der Fall war. Es gibt jedoch einige Hinweise darauf, dass Pegasus in Polen tätig ist. Zum jetzigen Zeitpunkt bestätigen die Behörden der NIK und des Justizfonds keine Informationen darüber, ob die Zentrale Antikorruptionsbehörde im Jahr 2019 09 Werkzeuge, Software oder Technologie von der NSO Group gekauft hat.

2020 – neue Informationen über Pegasus

Online-Sicherheitsexperten wiederholen die Grundregeln für ein angemessenes Online-Verhalten, wie z. B. die Vermeidung des Besuchs verdächtiger Websites oder des Anklickens von Links aus unbekannten Quellen, bis zum Gehtnichtmehr. Dies alles dient dem Schutz Ihrer Geräte vor bösartiger Spyware. Bei der Verwendung von Pegasus reicht dies jedoch nicht aus, da das Programm Ihr Telefon oder Ihren Computer hacken kann, ohne auf gefährliche Links zu klicken.

Pegasus hackt, ohne auf Links zu klicken

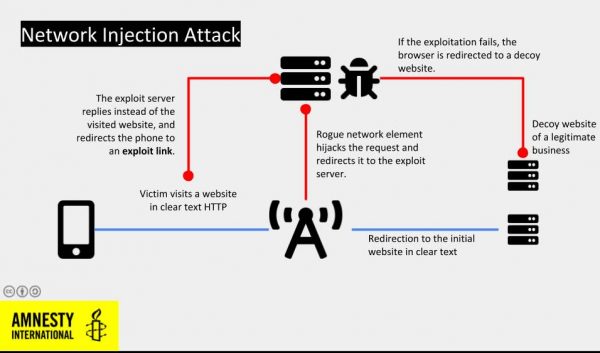

Das hat der marokkanische Journalist und Menschenrechtsaktivist Omar Radi herausgefunden, der laut einem Bericht von Amnesty International mehr als ein Jahr lang von den Behörden seines Landes abgehört wurde – und zwar mit einem der modernsten Spionagesysteme der Welt. Im Frühjahr 2019 kritisierte der Marokkaner auf Twitter die Richter, die Teilnehmer an regierungsfeindlichen Protesten in der Stadt al-Hussein verurteilten. Daraufhin begannen die Behörden, ihn abzuhören. Dazu wurde das Programm Pegasus eingesetzt, das den Datenverkehr von seinem iPhone auf einen speziellen Server umleitete und es mit Schadcode infizierte. Radi bemerkte nicht einmal, dass die Verbindung „infiziert“ war. Auf diese Weise erhielten die Behörden Zugang zu allen Daten auf seinem Gerät und konnten ihn abhören. Wahrscheinlich wurde zu diesem Zweck der IMSI-Catcher verwendet, den die Behörden in vielen Ländern zum Abhören einsetzen. Einer der Hersteller solcher Geräte ist die NSO Group, das israelische Unternehmen, das Pegasus entwickelt hat.

Es ist erwähnenswert, dass Radi wie kaum ein anderer vorsichtig war, was er im Internet tat. Er wusste, dass er gegen einen Staat kämpfte, der nicht demokratisch war und die Meinungsfreiheit nicht schützte, also benutzte er keine unverschlüsselten Instant Messaging-Nachrichten und keine ungesicherten Websites. Und dennoch gelang es den Behörden, ihn zu „hacken“. Da jedes Sicherheitssystem nur so stark ist wie sein schwächstes Glied, brauchte es nur ein Element, das nicht funktionierte. Wenn eine der Websites, die der Journalist mit seinem iPhone besuchte, Inhalte enthielt, deren Adresse kein https oder eine Protokollverschlüsselung enthielt, war der Weg zum Abhören bereits frei. Der bösartige Code verschaffte dem marokkanischen Geheimdienst vollen Zugriff auf das Telefon von Radi, auf alle seine Anrufe und Sofortnachrichten, und alles, was er von da an tat, wurde gegen ihn verwendet.

Eine neue Art von Angriff

Dass der marokkanische Journalist von den Behörden überwacht wurde, davon sind sowohl der Leiter des Sicherheitslabors von Amnesty International, Claudio Guarnieri, als auch das internationale Citizen Lab, das den Fall untersucht hat, überzeugt. Es handelte sich um eine neue Art von automatisiertem Angriff mit spezieller Spyware, die nur sehr wenige Spuren hinterlässt, was sie von herkömmlichen Angriffen unterscheidet, bei denen ein Klick auf einen infizierten Link erforderlich ist. – Nach der Analyse der elektronischen Fingerabdrücke konnten wir bestätigen, dass die für diesen Angriff genutzte Infrastruktur von der NSO Group hergestellt wurde „, kommentierte Guarnieri den Fall.

Gibt es etwas zu befürchten?

In Polen gibt es seit einigen Monaten eine Debatte darüber, ob die CBA das Pegasus-System gekauft hat und über ein so mächtiges Instrument zur Überwachung der Bürger verfügt. Theoretisch müsste der Durchschnittsbürger keine Angst davor haben, dass dieses System gegen ihn eingesetzt wird, da er wahrscheinlich nichts tun würde, was für die Geheimdienste von Interesse wäre. Dies ändert jedoch nichts an der Tatsache, dass wir uns ständig an die Grundprinzipien erinnern sollten, die, wenn wir sie im Internet befolgen, Schutz vor den eher banalen Gefahren bieten, die uns erwarten, wie z. B. Versuche, Geld zu erpressen oder Daten, die von jemandem verwendet werden können, um unsere Identität zu stehlen. Leider erinnert uns der Fall von Omar Radi jedoch daran, dass im Zuge der technologischen Entwicklung selbst die sorgfältigste Verwendung von Geräten nicht ausreicht, um sich wirklich sicher zu fühlen.

Bekannte Opfer von Pegasus

Pegasus sollte im Kampf gegen den Terrorismus eingesetzt werden. Es sollte die Überwachung ausgewählter Personen ermöglichen, die iOS- und Android-Smartphones verwenden, und zwar unter Ausnutzung von Sicherheitslücken, die von den Herstellern dieser Hard- und Software nicht entdeckt werden. Die meisten dieser Opfer sind sich nämlich nicht bewusst, dass ihre Geräte mit einer Software ausgestattet sind, die die Verfolgung ihrer Aktivitäten ermöglicht. Pegasus kann ein Gerät infizieren, indem es versehentlich auf einen speziellen Link klickt, der absichtlich an einen manipulierten Empfänger gesendet wird, indem es ein Gerät aus der Ferne infiziert, indem es Daten austauscht, die von einem Smartphone heruntergeladen wurden, was während der Internetnutzung geschehen kann, oder indem es das betreffende Gerät physisch übernimmt.

Zu den Opfern von Pegasus gehörten Journalisten von Redaktionen wie Bloomberg, France 24, der New York Times, dem Economist, Reuters und sogar der Wall Street. Von den mehr als 50.000 überwachten Personen stammen fast 1.000 aus Europa. In fast 180 Fällen handelt es sich dabei um Journalisten der oben genannten Redaktionen. Einige von ihnen, die überwacht wurden, haben in jüngster Vergangenheit das irdische Leben verlassen. Die Liste der Opfer umfasst auch Geistliche, Minister, Familien von Politikern und Aktivisten. Es überrascht nicht, dass die von Pegasus erhaltenen Daten in keiner Weise mit dem Kampf gegen den Terrorismus in Verbindung stehen. Vielmehr kann praktisch jeder, der den Behörden eines Landes aus irgendeinem Grund unbequem ist, überwacht werden. Die vollständige Liste der Pegasus-Opfer wurde noch nicht veröffentlicht, aber es ist bereits bekannt, dass Personen aus Ländern wie Aserbaidschan, Kasachstan, Bahrain, Marokko, Mexiko, Ruanda, Saudi-Arabien, Indien, Ungarn und den Vereinigten Arabischen Emiraten ins Visier genommen werden können.

Wie kann man sich gegen Pegasus schützen?

Pegasus ist wie andere Tracking-Software darauf ausgelegt, unauffällig einzudringen. Die beste Verteidigung ist daher ein gesunder Menschenverstand und die vollständige Sicherung Ihres Telefons. Es gibt verschiedene Abwehrmethoden, aber auch solche, die es Ihnen ermöglichen, die Sicherheit ein wenig zu erhöhen, wobei die Grundlage immer darin besteht, Ihre Anwendungen und Ihr System auf dem neuesten Stand zu halten, da veraltete Anwendungen, die voller Schwachstellen sind, leichte Beute sind. Leider sind ältere Geräte mit veralteten Betriebssystemen auch viel anfälliger für Angriffe. Es lohnt sich auch, nicht auf verdächtige Links zu klicken, das ist das Allerwichtigste. Und obwohl Pegasus auch in die neuesten Smartphones eindringen kann, kann das tägliche Zurücksetzen der Geräte die Angriffe erheblich erschweren, da die meisten Schadprogramme einen Neustart einfach nicht überleben würden. Die Verwendung schwieriger und einzigartiger Passwörter kann ebenfalls helfen, ebenso wie die Verwendung von Passwortmanagern wie 1Password oder LastPass, dem U2F-Schlüssel oder der Zwei-Faktor-Authentifizierung. Wichtig und sogar trivial ist auch, nicht an Märchen zu glauben, denn es gibt keine Software, die eine Überwachung aufdecken kann. Dafür ist immer eine robuste Analyse erforderlich. Und wenn jemand eine solche Software anbietet, handelt es sich mit Sicherheit um einen ganz einfachen Schwindel. Es lohnt sich, danach Ausschau zu halten.

Pegasus ist nicht der einzige, der spioniert!

Es ist auch erwähnenswert, dass Pegasus nicht die einzige Lösung für die Fernüberwachung von Smartphone-Nutzern ist. Software dieser Art lässt sich kinderleicht erstellen, man braucht nur eine ausreichende Anzahl von Programmierern, deren Aufgabe es wäre, die richtigen „Bausteine“ zusammenzusetzen. Das ganze Puzzle ist nur eine Sicherheitslücke, die zumindest über Exploit-Broker erworben werden kann. Eine ähnliche Software wie Pegasus ist SPYPHONE S-Agent, ein Programm zum Abhören, Überwachen und Überwachen eines Android-Smartphones. Es ermöglicht vor allem das Sammeln von genauen Informationen von dem überwachten Gerät. Das Programm zeichnet empfangene und gesendete Textnachrichten auf und kann auch als Telefonabhörgerät verwendet werden, da es den Verlauf von Gesprächen sammelt und aufzeichnen lässt und sogar jeden Kontakt kopiert. Eine der interessantesten Funktionen dieses Programms ist sicherlich die sehr genaue Überwachung des Standorts, der als auf einer Karte markierter Punkt oder in Form einer eingezeichneten Linie gesendet werden kann, die dem Benutzer die genaue Route anzeigt, die der abgehörte Benutzer des Geräts zurückgelegt hat. Was die zusätzlichen Funktionen betrifft, so ist es erwähnenswert, dass das Programm auch die Überwachung der besuchten Webseiten unterstützt, Fotos und Videos sammelt, die mit dem Gerät aufgenommen wurden, und die Möglichkeit einer kontinuierlichen Aufzeichnung der Umgebung bietet. Alle von SPYPHONE S-Agent gesammelten Daten werden an eine beliebige E-Mail-Adresse gesendet und haben die Form eines Berichts. Sie können auch über WiFi oder per Datenübertragung gesendet werden, das bleibt dem Nutzer überlassen.

Neues Tool zur Erkennung von Pegasus, das Computer infiziert

Um den Erwartungen der Computer-, Telefon- und Internetnutzer gerecht zu werden, wurde nach dem Auftauchen von Informationen über die Entwicklung von Pegasus – einer Software, die zum Ausspionieren von Bürgern eingesetzt wird – eine Software entwickelt, die Pegasus aufspüren soll. Schließlich möchte jeder gerne wissen, ob er von den Diensten überwacht wird.

Aber sollte man gedankenlos auf einen Link klicken, um eine Anti-Spyware-Software herunterzuladen?

Die Antwort lautet: Auf keinen Fall! Hacker haben die Situation ausgenutzt, um sich als Amnesty Internetional auszugeben und eine gefälschte Website zu erstellen, die das Original genau wiedergibt. Die gefälschte Website unterscheidet sich vom Original nur durch die Hintergrundfarbe, die für den durchschnittlichen Benutzer nicht zu erkennen ist. Die Benutzer können Software herunterladen, die vorgibt, Pegasus auf unseren Geräten zu erkennen. In Wirklichkeit erhalten die Anti-Pegasus-Entwickler Fernzugriff auf unser Gerät und die darauf befindlichen Daten. In Wirklichkeit ist nicht bekannt, wie viele Netznutzer infiziert wurden, aber im Moment handelt es sich noch nicht um einen massiven Angriff.

Wie viel Schaden kann Anti Pegasus anrichten?

Es gibt keine genauen Angaben darüber, zu welchem Zweck sich die Hacker aus der Ferne mit den Geräten der Internetnutzer verbinden, da kein Geld von Bankkonten gestohlen wird. Vielleicht geht es darum, persönliche Daten abzugreifen und sie später zu verwenden, doch Anti Pegasus soll selbst dieser Art von Praxis entgegenwirken. Der Fernzugriff auf das Gerät ermöglicht es Hackern außerdem, später alle Arten von Software und Plug-ins zu installieren, die unsere Hardware infizieren. Wer eine Schadsoftware heruntergeladen hat, kann sie auf seinem Computer gar nicht bemerken. Anti Pegasus ist so programmiert, dass es in der Lage ist, die Sicherheit zu umgehen.

Sollten Sie sich für Anti Pegasus entscheiden?

Zusammenfassend lässt sich sagen, dass die Anti-Pegasus-Software, anstatt bei der Erkennung des Pegasus-Spyware-Systems auf unserem Gerät zu helfen, mehr schaden als nutzen kann. Es ist sehr schwierig, zu erkennen, dass unser Computer gehackt wurde.